Originally published at: http://korben.info/recuperer-logins-mots-de-passe-machine-verrouillee.html

Mubix (Rob Fuller) a publié sur son site un article intéressant où il explique, encore tout étonné, qu’il est possible de récupérer des identifiants (login + passwords) sur un ordinateur dont la session est verrouillée. Pour cela, il a utilisé un Hak5 Turtle à 49,99 $ qui n’est ni plus ni moins qu’un mini-ordinateur qui permet…

Voulu l’acheter par Paypal…et je reçois ça comme message…

Sorry, this shop is currently unavailable.

Après 5 essais,c’est commandé…

Windows 8 et 8.1 sont épargnés?

En fait, Responder va répondre aux requêtes de résolution DNS des protocoles LLMNR et NetBIOS.

Il peut aussi envoyer une configuration de proxy via WPAD.

Le but c’est que Responder se fasse passer pour le service à atteindre (share, site web…).

Une fois que c’est le cas, dés que la machine va vouloir communiquer avec le service en question, Responder va lui demander de s’authentifier en premier, ce que la machine va faire automatiquement en envoyant un hash de mot de passe (souvent le mot de passe de session).

On récupère donc le plus souvent des hash de mots de passe avec lesquels on a deux possibilités:

- Récupérer le mot de passe en clair à l’aide d’une attaque par dictionnaire avec john the ripper par exemple.

- L’utiliser tel quel dans une attaque de type PassTheHash.

Et pour faire tout ca, pas besoin de LAN Turtle, Responder installé sur une machine Linux suffit.

La force du LAN Turtle dans ce contexte ci, c’est qu’on peut le transporter dans sa poche et le connecter à une machine en particulier.

Un Raspberry Pi connecté au LAN (avec Responder) donnera beaucoup plus de résultats (mais forcément pas ciblé pour la machine en question)

Perso sur mon Mac, j’ai remis ipfw et fait 2 règles qui bloque le traffic sortant :

02100 498 53566 deny ip from any to any dst-port 137-139,201-208,445,548,625,1900,5204,5223,5353,8612

02100 26 2248 deny ip from any 137-139,201-208,445,548,625,1900,5204,5223,5353,8612 to any

Sans compter que mon compte n’est pas admin.

Plus le fait que j’ai mis un maraDNS qui bloque toutes les résolutions sur les domaine en apple.com

Plus le fait que dans mon fichier /etc/hosts j’ai les bloqué vers les domaine Apple :

xx.courier-sandbox-push-apple.com.akadns.net

…

phobos.apple.com

…

Du coup, j’suis pas sûr que sur ma machine ça fonctionne.

Je n’aime pas l’idée que quelqu’un que je ne connais pas (Apple) accède à quoi que ce soit de mon ordinateur (Macbook air) et j’ai fait la même chose pour Windows (fichier hosts + firewall + désactivé un bon nombre de services)

Après je ne remet pas en cause la clé même si je dirais que son utilisation est obscure (attaque ? défense ? légal ? moral ? éthique ?..)

J’ai oublié d’indiquer comment s’en prémunir sous Windows:

- Désactiver le service de résolution LLMNR (dans les services)

- Désactiver la résolution NetBIOS (sur la carte réseau)

- Désactiver la configuration automatique du proxy

ceci devrait amener une réflexion sur la nécessaire mise à jour des mécanismes d’authentification plutôt que de se crisper sur des mots de passe de plus en plus complexes et dédiés, ce qui entraîne la mise en place de conteneurs de mots de passe eux même hyper sécurisés … pour rien, ou presque.

Il y a un moyen très simple pour empêcher ce truc de fonctionner : il suffit d’installer un mdp au niveau du bios, comme du temps du bon vieux MS-DOS que les moins de 20 ans ne peuvent pas connaître…

Dans ce cas, l attaque se fait alors que l on est déjà sous windows, le mdp du bios est demandé au début du boot donc bien avant. A la limite ça fonctionne si on désactive les ports usb dans le bios est que l on met le fameux mdp.

Tout en sachant qu il suffit de faire un reset de la carte mère ou d enlever la pile pour réactiver l usb et gicler le mdp bios. ce qui prends moins d une minute.

…et le reset de la carte mère tu le fais comment si tu n’as pas le mot de passe du bios,sur un portable…?

[quote=“babelphotos, post:10, topic:4600, full:true”]

…et le reset de la carte mère tu le fais comment si tu n’as pas le mot de passe du bios,sur un portable…?

[/quote]Exactement comme sur un PC fixe, en enlevant la pile de la carte-mère, sur certaines machines il suffit de dé-clipser le clavier sans aucun outil

[quote=“dhglm5, post:6, topic:4600, full:true”]

J’ai oublié d’indiquer comment s’en prémunir sous Windows:

- Désactiver le service de résolution LLMNR (dans les services)

- Désactiver la résolution NetBIOS (sur la carte réseau)

- Désactiver la configuration automatique du proxy

[/quote] Sur un PC fixe pourquoi pas, sur un portable, si tu désactives ces services ton portable risque de moins bien marcher… (notamment le partage windows)

Le vrai conseil c’est surtout d’éteindre sa machine ou de fermer la session, et de ne pas se contenter de la verrouiller.

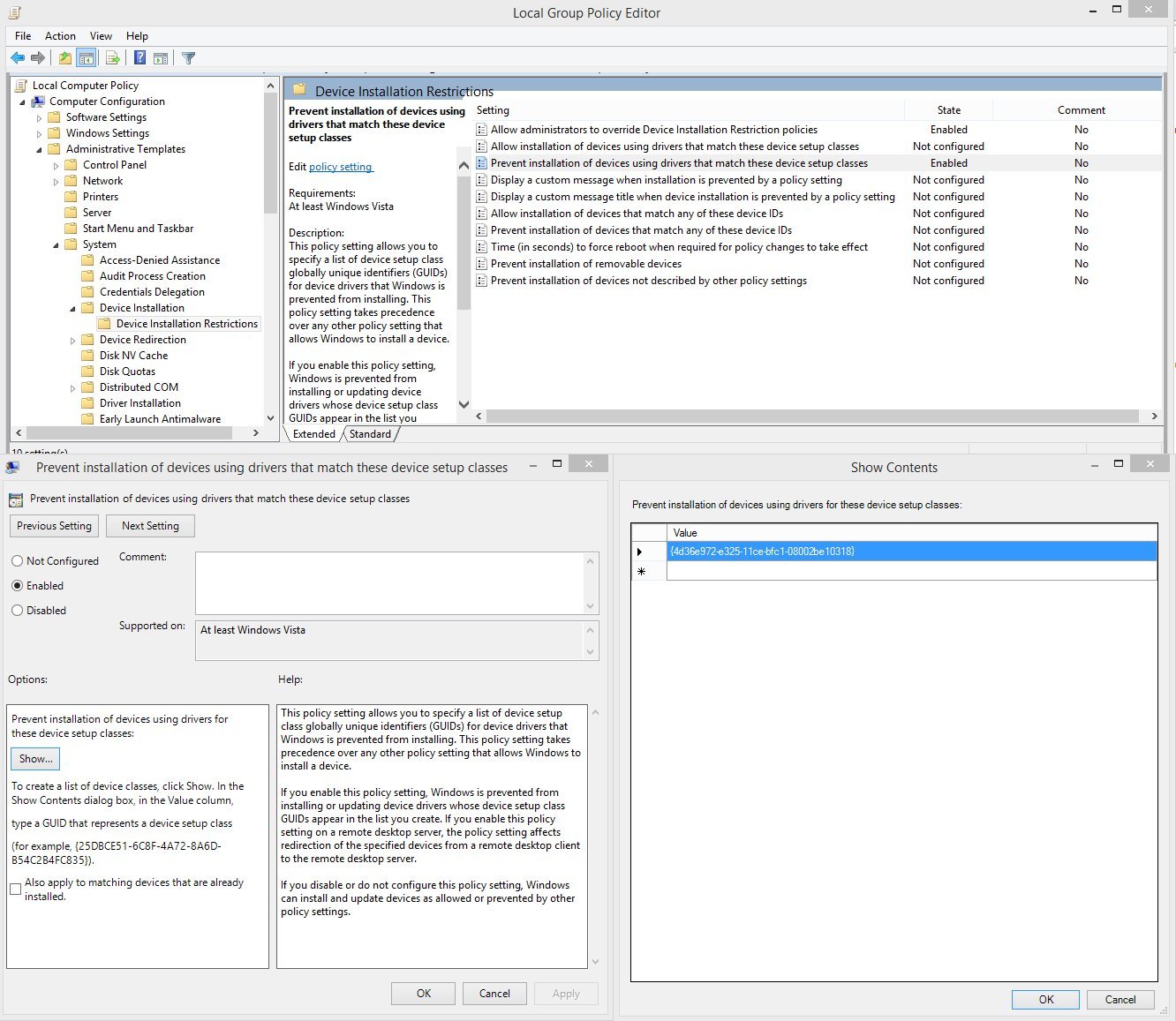

Il y a visiblement une solution plus “simple” que de tout désactiver

“Probably the best way to stop this attack in an enterprise network is turning off automatic device installation for network devices (GUID is {4d36e972-e325-11ce-bfc1-08002be10318}) via GPO. Turn on manual overrride in case your users actually need USB network devices (i.e., mobile phone development, WiFi dongles, etc).”

Pour les admins AD, un jeu d’enfants à déployer.

Sinon il faut jouer les policy local sur votre Windows.

Bon courage,

Cordialement,

Aurélien.

ça empêchera une clé Turtle de fonctionner, mais pas la machine linux connecté en RJ45 (ou au même wifi)

Certe, mais pendant que ta machine est allumée et que tu te balade sur tes shares, rien n’empêche un attaquant d’utiliser Responder sur le LAN et de récolter tes Hashs sans que tu t’en rende compte.

Désactiver ces services va casser la résolution des noms, mais tu peux toujours accéder à ton share (ou ton proxy dans le cas de wpad) via son IP (ex: \\192.168.1.10).

bien le bonjour tt le monde,

une achat groupé sur paris rp, cela vous intéresserait-il ?

parce qu’à 13 € de fdp en sus des 50 €…

pas trouvé d’autre boutique que l’officiel…

Hug,

Sauf erreur de ma part, récupérer un CREDENTIAL ne veux pas dire que l’on récupère un couple login/password…

On ne récupère dans ce cas que le hash du mot de passe, bien que l’on puisse peut être utiliser ce credential pour “se faire passer pour”. Pour voir le mot de passe en claire il faudra le déchiffrer à partir du hash…

Dites moi si je me trompe.

Hello,

J’ai un turtle depuis un petit moment, la partie autossh est très pratique, part contre pour le module “réponse” impossible de récupérer des credentials ou hash. Dans les logs de la tortue j’ai bien les dossiers qui s’incrémente mais rien à l’intérieur:

root@turtle:~# cd /root/loot/

root@turtle:~/loot# ls

1 3 5 responder.log

2 4 6

root@turtle:~/loot# cat responder.log

Starting attack…

Starting attack…

Starting attack…

Starting attack…

Starting attack…

Starting attack…

root@turtle:~/loot# ls 4/

root@turtle:~/loot#

root@turtle:~/loot# ls 6/

root@turtle:~/loot#

Installation des dépendances mais pas mieux.

Testé sur W10/entreprise.

@Korben, j’ai vu que tu avait reçu ton LanTurtle, tiens nous au courant si tu arrives à quelque chose avec ce module ;).

++

Netask

Responder va capturer un couple utilisateur/hash(mot de passe).

Le hash de mot de passe peut être attaqué par dictionnaire avec JohnTheRipper par exemple.

Si le mot de passe se trouve dans le dictionnaire (ou s’il est un dérivé simple d’un mot de passe présent dans le dictionaire au cas où tu utilise JohnTheRipper), JTR le trouvera très rapidement.